Piratería informática

La piratería informática se define como el conjunto de acciones y elementos informáticos usados para cometer delitos o crímenes informáticos. Normalmente, el término piratería es utilizado para hacer referencia a la copia ilegal de productos protegidos con derecho de autor (software o material audiovisual).

Las personas o grupos que cometen piratería informática, recurren a tecnologías especiales, o se sirven de ciertas debilidades que tienen los productos o sistemas a atacar para cometerlos. Estos se reconocen como piratas informáticos, cibercriminales, crackers o hackers, aunque las dos últimas etiquetas también son usadas para algunos trabajadores de la seguridad informática y del activismo político desde el internet.

Tabla de contenidos

¿En qué consiste?

Un crimen es un delito, una acción que quebranta la ley o, hace daño a las personas o a la sociedad. En este sentido, no hay una única ley que fije todas las normas del mundo informático y del internet, pero existen ciertas normas de convivencia las cuales son respetadas en mayor o menor medida entre los usuarios. De igual manera, muchos países crean leyes y hacen acuerdos entre varias naciones para controlar la legalidad del internet y el mundo digital.

Toda esta complejidad jurídica y convenciones sociales permiten intuir qué es un delito o crimen informático y la piratería informática en general. Así por ejemplo, la copia de un material protegido por derecho de autor, el robo de identidades, el terrorismo, la venta de drogas, la trata de personas, y otros tipos de acciones criminales son parte de la piratería informática.

Robo de contenido

Un pirata informático es aquel que mediante acciones irregulares copia, reproduce, descarga o difunde contenido protegido por derechos de autor, sin tener licencia para ello. Generalmente lo realizan para: obtener ganancias, por ejemplo, mediante donaciones del público interesado en el material difundido de manera gratuita; cómo un acto de expresión de cultura pirata, la cual busca abolir los derechos de autor o que exista una libre difusión del contenido digital.

Debido a que existen muchos tipos de archivos y de material bajo derechos de autor, también hay muchos tipos de piratas informáticos, que se dedican a la difusión gratuita de dicho material. Algunos tipos de piratería informática son:

Piratería de música y películas

Esto es: la copia, reproducción o distribución ilegal de material audiovisual por fuera de los medios aprobados por sus autores. Así por ejemplo, cuando un usuario sube a YouTube una canción o video de alguna película grabada desde el cine, está realizando piratería informática.

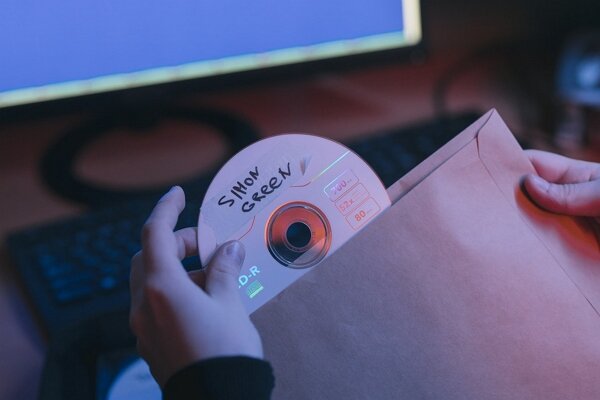

Normalmente, los piratas informáticos copian el material original de distintas manera (directamente de CD, de una plataforma de streaming o de los almacenes en la nube de las distribuidoras). Luego las difunden al público mediante redes de P2P, siendo una de las más conocidas los Torrent. Uno de las comunidades digitales dedicadas a la piratería de estos tipos de archivos es The Pirate Bay.

Piratería de softwares y videojuegos

A diferencia de la piratería informática de archivos de audio o video. La piratería dedicada a los softwares y videojuegos exige una mayor acción por parte del pirata. El cual no solamente deberá copiar y difundir el material, también deberá encontrar un método para sortear los distintos sistemas de seguridad de los softwares que evitan su ejecución de manera ilegal.

Para hacerlo, recurren a cracks, que son programas específicamente diseñados para aprovechar las vulnerabilidades de seguridad de los softwares pirateados, para así poder utilizarlos sin pagar por ellos.

Debido a la complejidad de este tipo de crimen, los piratas informáticos mantienen una organización de necesidad. En donde algunos piratas suben los softwares íntegros a redes P2P como The Pirate Bay, mientras que otros buscan métodos de “crackear” esos programas, sin tener una coordinación previa de las acciones.

Piratería de libros y de artículos científicos

Si bien la piratería de libros digitales ha existido probablemente durante tanto tiempo que otros tipos de piratería (música, videojuegos, etc.). Los piratas informáticos dedicados a la difusión gratuita de artículos científicos es un fenómeno que se ha popularizado recién.

Así aparecen bancos de archivos de libre acceso cómo Sci-Hub o LibGen. En estos sitios es posible descargar artículos y libros científicos. Su importancia radica, en que, muchos investigadores de todo el mundo deben pagar enormes sumas de dinero a las revistas por sus artículos (en promedio 50$ por artículo). Mientras que en uno de estos sitios pueden descargar todos los que deseen de manera gratuita.

Otras formas de piratería informática o cibercrimen

A pesar de que se suele utilizar a la piratería informática solo para el robo de contenido de autor (tal como ya se explicó), es común utilizarlo también para otras formas de delitos digitales. Ya que existen diversos tipos de crímenes digitales, es difícil poder determinar cuáles son parte de la piratería.

Por ello, los expertos simplifican agrupando los distintos crímenes digitales en varias categorías. Estos son:

Fraudes por internet y crímenes financieros

Se puede entender cómo fraude informático a toda acción deshonesta, que se aproveche de la buena voluntad de alguna persona o empresa, o el incumplimiento de un trato ya acordado, donde la integridad o el patrimonio de la parte afectada (el defraudado) sea dañada. Los piratas informáticos realizan este tipo de crimen para obtener beneficios, que normalmente se relacionan con el enriquecimiento ilícito y el robo de dinero.

Por este orden de crímenes, también se incluyen los fraudes financieros. Estos son un tipo especial de fraude o robo de dinero que se aprovecha de la digitalización de los mercados financieros y su conexión a internet, y de las distintas debilidades en su seguridad.

Esto con la finalidad de obtener ganancias económicas, o bien, para dañar a las empresas que participan en esos mercados causándoles perdidas de dinero, como forma de protesta política o como ataque llevado por empresas de la competencia.

Ciberterrorismo y ciberguerra

Dada la importancia del internet y de las redes de computadoras, en los tiempos modernos se han convertido en un campo para las acciones políticas radicales, e incluso, en la guerra entre países. Esto se logra al afectar desde el internet instituciones básicas de la sociedad, cómo los servicios eléctricos u hospitalarios.

Así, el ciberterrorismo no es más que acciones de piratería informática que buscan dañar y crear miedo entre las comunidades enemigas de algún grupo terrorista. De igual manera, los crímenes utilizados para obtener recursos (dinero, armas, recluta de personas, etc.) para las organizaciones terroristas y que son realizadas desde el ciberespacio, también se consideran ciberterrorismo.

Por su parte la ciberguerra no se diferencia mucho del ciberterrorismo en cuanto a los métodos que utiliza para dañar. Pero si en quienes las realizan, pues son instigadas por países y sus ejércitos y no por grupos terroristas.

La ciberguerra ocurre debido a que la incapacidad de los países de realizar guerras por métodos más convencionales (campos de batalla), debido a las políticas de paz, el miedo a los daños económicos y a las pérdida de vidas. Por eso, los países interesados en el conflicto recurren al ciberespacio como un medio más blando para causar daño y desde donde no podrían ser identificados como los atacantes.

Trafico de drogas, trata de personas y contenido obsceno

Existen sectores del internet, que debido a su propia organización, son difíciles de vigilar. Esto ha resultado conveniente para el montaje y establecimiento de todo tipo de mercados negros. Las regiones del internet en donde aparecen estos mercados ilegales se conocen como: dark web, que incluyen ciertos tipos de redes como el Internet profundo (en inglés Deep web); y las llamadas darknets, que son redes privadas dedicadas al tráfico ilegal.

En dichos sitios, existe el tráfico de drogas, de contenido obsceno, ya sea por violento, pornografía infantil, etc. Además de la trata de personas en todos sus tipos, tales como la prostitución ilegal o el comercio de esclavos.

Por la naturaleza misma de los crímenes realizados dentro de la piratería informática, estos despiertan un especial repudio. Es de esta manera que importantes organizaciones de seguridad como el FBI o la CIA, dedican su tiempo para la vigilancia y persecución de los sitios de piratería en donde se comenten estos crímenes.

¿A quien va dedicada la piratería?

Las maneras en que los piratas informáticos difunden el contenido que roban, ya sea para obtener algún tipo de ganancia o solo por el deseo de difundir ese contenido, puede entenderse según el medio que utilizan.

Piratería que va a al usuario final

Este tipo de piratería es aquella en donde un software, por ejemplo un videojuego, es instalado distintos computadores, gracias a la distribución de una única copia de la licencia del software, o, al uso de versiones del software que estén previamente crackeadas. Todo esto de manera gratuita, ya que el fin es la distribución del material, y no el lucro; aunque pueden obtener algún tipo de ganancia indirecta.

Piratería de los revendedores

En el internet y el mundo digital existen grupos piratas informáticos que revenden los archivos robados o duplicados ilegalmente. Esto lo hacen normalmente a una fracción del costo del mismo. Por otra parte también hay piratas que buscan vender los archivos como formas originales del mismo, sin decir al comprador que se trata de una copia ilegal o de que fue obtenida por métodos turbios.

Piratería por redes P2P

Como se mencionó, hay importantes bancos de datos en donde es posible descargar millones de archivos piratas. La mayoría de estos funcionan mediante redes P2P (en español, punto a punto), En dichos sitios los usuarios comparten los archivos y los transmiten a otros usuarios que deseen descargar el mismo, compartiéndolo la información entre todos los nodos conectados.